60% des routeurs mondiaux ciblés ? La face cachée de la sécurité DNS révélée par l'affaire du piratage de TP-Link

Le monde de la sécurité informatique est en ébullition. La nouvelle est tombée : l'unité de renseignement militaire russe (GRU) a lancé une cyberattaque de grande envergure ciblant les routeurs TP-Link à travers le globe. Selon les déclarations officielles des agences de renseignement américaines et du FBI, ils ont exploité des vulnérabilités dans ces routeurs pour créer un vaste botnet et l'utiliser à des fins d'espionnage.

TP-Link est un acteur majeur, détenant plus de 60 % du marché mondial des routeurs. Ce leadership s'accompagne depuis longtemps de théories du complot : « Cette entreprise à capitaux chinois a forcément des portes dérobées », « Ils pourraient surveiller le monde entier s'ils le voulaient ».

Bien sûr, je ne crois pas à toutes ces théories dignes d'un film. Même sans complot, la raison est claire. Tout comme les hackers préfèrent cibler Windows plutôt que de se fatiguer à créer des virus pour des distributions Linux moins répandues, les pirates de routeurs trouvent qu'il est bien plus rentable de se concentrer sur une seule vulnérabilité dans les TP-Link les plus vendus. En d'autres termes, TP-Link est simplement une cible de choix en raison de sa 'taille'.

Le cœur de cette attaque : le détournement de DNS (DNS Hijacking)

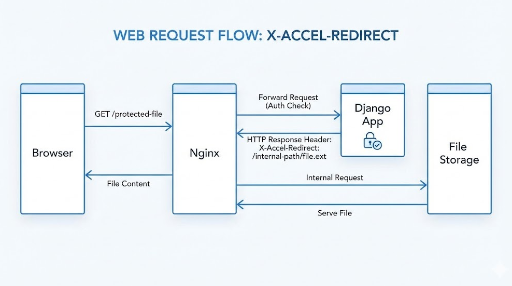

La méthode utilisée par les hackers dans cette affaire est une technique classique mais redoutable : le « détournement de DNS » (DNS Hijacking). Après avoir obtenu les droits d'administrateur de milliers, voire de dizaines de milliers de routeurs via les vulnérabilités de TP-Link, ils ont modifié l'adresse DNS configurée pour la remplacer par celle d'un faux serveur DNS qu'ils avaient préparé.

Les utilisateurs accèdent à Google ou YouTube comme d'habitude, mais leurs requêtes passent en réalité par le serveur des pirates. Au cours de ce processus, leurs identifiants, mots de passe et même leurs jetons de session sont intégralement dérobés. C'est comme si la clé de votre porte d'entrée était tombée entre les mains d'un cambrioleur.

💡 Qu'est-ce que le DNS (Domain Name System) ?

En termes simples, c'est l'« annuaire téléphonique » d'Internet. Lorsque nous tapons une adresse commegoogle.comdans notre navigateur web, l'ordinateur ne la comprend pas directement. Il interroge alors un serveur DNS en demandant : « Quelle est l'adresse de Google ? » et reçoit en retour une adresse IP numérique comme142.250.xxx.xxx.Mais que se passe-t-il si cet annuaire téléphonique a été falsifié par un hacker ? Si vous demandez l'adresse de « chez moi » et que le pirate vous donne l'adresse de « la maison du voleur », vous y entrerez sans vous douter de rien.

La réponse du FBI : Pirater pour contrer le piratage ?

Ce qui est intéressant, c'est la réaction du FBI américain. Ils ont annoncé avoir restauré les paramètres des routeurs des victimes en utilisant ce qu'ils ont appelé des « technologies de pointe » et des « commandes spéciales », avec l'autorisation d'un tribunal.

Le terme « restaurer » sonne bien, mais pour être honnête, cela signifie que le FBI a également exploité les vulnérabilités de TP-Link pour s'introduire sans autorisation (pirater) les routeurs des utilisateurs et en modifier les paramètres. Il s'agit en quelque sorte d'un « contre-piratage » légal effectué sous l'égide d'une agence gouvernementale, un spectacle plutôt étrange.

Votre routeur est-il sécurisé ?

Le problème se pose pour des pays comme la Corée ou le Japon. Il est peu probable que les agences gouvernementales de ces nations, très sensibles aux questions de vie privée et d'autorisation, « interviennent » aussi gentiment dans votre routeur pour corriger les paramètres, comme l'a fait le FBI. On peut même douter qu'elles aient les capacités ou les systèmes nécessaires pour le faire.

En fin de compte, vous ne pouvez compter que sur vous-même. À moins de vivre aux États-Unis, il est impératif que vous, qui lisez cet article, accédiez à l'interface d'administration de votre routeur pour en vérifier l'état. Peu importe si ce n'est pas un TP-Link. Vérifiez-le dès maintenant.

3 mesures à prendre immédiatement

-

Vérification des paramètres du serveur DNS : Accédez à la page d'administration de votre routeur et vérifiez l'adresse DNS. Si vous voyez une adresse IP inconnue que vous n'avez pas configurée, corrigez-la immédiatement. Si vous ne savez pas quoi mettre, utilisez simplement l'un des DNS publics ci-dessous. C'est le plus simple.

- Cloudflare :

1.1.1.1 - Google :

8.8.8.8

- Cloudflare :

-

Mise à jour du firmware (essentiel) : Tant que vous êtes dans le mode administrateur, profitez-en pour cliquer sur le bouton de mise à jour du firmware. Le dernier patch distribué par le fabricant est le seul moyen de colmater les brèches de sécurité de votre routeur. Beaucoup de gens ne s'y intéressent pas d'habitude, mais ce serait une excellente occasion de mettre à jour le firmware de leur routeur.

-

Changement du mot de passe (la base des bases) : Je peux vous garantir que certains d'entre vous ont encore un mot de passe administrateur

adminou n'en ont même pas configuré. C'est comme laisser votre porte d'entrée grande ouverte et espérer que les voleurs ne viennent pas. S'il vous plaît, commencez par configurer un mot de passe.

En guise de conclusion

Le piratage n'est pas une histoire de film. Dès l'instant où nous possédons un appareil connecté à Internet, nous sommes une cible 24 heures sur 24. Le routeur, en particulier, est la « porte d'entrée » par laquelle transite tout le trafic de notre domicile.

Il n'y a rien de plus insensé que de blâmer les entreprises ou l'État après que vos informations personnelles aient été volées parce que vous n'avez même pas suivi les règles de sécurité de base. Je crois qu'il est de notre responsabilité de protéger au minimum la clé de notre propre porte d'entrée. J'espère que beaucoup de gens s'intéresseront au piratage et à la sécurité. Alors, même les entreprises, motivées par le profit, seront obligées d'investir dans la sécurité par crainte des consommateurs, ce qui, au final, garantira des services plus sûrs pour nous tous, n'est-ce pas ?

Aucun commentaire.