60% van de routers wereldwijd doelwit? De rauwe realiteit van DNS-beveiliging na de TP-Link hack

De IT-beveiligingswereld is recentelijk in rep en roer. Het nieuws verspreidde zich dat de Russische militaire inlichtingendienst (GRU) een grootschalige hackaanval heeft uitgevoerd op TP-Link routers over de hele wereld. Volgens officiële verklaringen van Amerikaanse inlichtingendiensten en de FBI hebben zij kwetsbaarheden in de routers gebruikt om een gigantisch botnet op te zetten en in te zetten voor spionageactiviteiten.

TP-Link is feitelijk een gigantisch bedrijf dat meer dan 60% van de wereldwijde routermarkt domineert. Hierdoor werden ze al langer achtervolgd door complottheorieën zoals "er zit Chinese financiering achter, dus er is een backdoor ingebouwd" of "als ze willen, kunnen ze de hele wereld bespioneren".

Natuurlijk geloof ik niet al deze filmachtige complottheorieën. Zelfs zonder complottheorieën is de reden duidelijk. Net zoals hackers zich richten op Windows in plaats van energie te verspillen aan virussen voor Linux-distributies met een laag marktaandeel, is het voor routerhackers simpelweg veel efficiënter om zich te concentreren op één kwetsbaarheid in de meest verkochte TP-Link-routers. Kortom, ze zijn gewoon een 'groot doelwit' dat zich perfect leent voor aanvallen.

De kern van deze aanval: DNS-kaping (Hijacking)

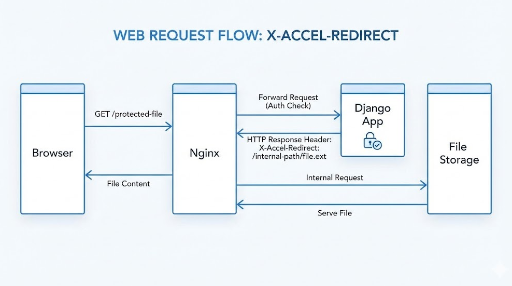

De methode die de hackers in dit incident gebruikten, was een zeer klassieke, maar dodelijke 'DNS-kaping'. Nadat ze via kwetsbaarheden in TP-Link toegang hadden verkregen tot de beheerdersrechten van duizenden routers, wijzigden ze de geconfigureerde DNS-adressen naar een vooraf door de hackers klaargemaakte nep-DNS-server.

Gebruikers maken verbinding met Google of YouTube zoals gewoonlijk, maar in werkelijkheid loopt de verbinding via de server van de hacker. Tijdens dit proces worden de gebruikersnaam, het wachtwoord en zelfs de sessietokens die de gebruiker invoert, volledig onderschept. Het is alsof de sleutels van uw voordeur in handen van de hacker zijn gevallen.

💡 Wat is DNS (Domain Name System)?

Simpel gezegd is het het 'telefoonboek' van het internet. Wanneer we in een webbrowser tekst zoalsgoogle.comtypen, begrijpt de computer dit niet. Daarom vraagt de computer aan de DNS-server: "Wat is het adres van Google?" en ontvangt een numeriek IP-adres zoals142.250.xxx.xxx.Maar wat als de hacker dit telefoonboek heeft gemanipuleerd? Als u vraagt om 'mijn huis' te vinden, en de hacker geeft u het adres van 'het huis van de dief', dan gaat u daar argeloos naar binnen.

De reactie van de FBI: Hacking met hacking?

Interessant is de actie van de Amerikaanse FBI. Ze kondigden aan dat ze met gerechtelijke toestemming zogenaamde 'geavanceerde technologie' en 'speciale commando's' hebben ingezet om de routerinstellingen van de slachtoffers te herstellen.

Hoewel ze het mooi 'herstel' noemen, betekent het koudweg dat de FBI ook de kwetsbaarheden van TP-Link heeft misbruikt om ongeautoriseerd toegang te krijgen (te hacken) tot de routers van gebruikers en de instellingen te wijzigen. Het is alsof ze onder de naam van een staatsinstantie legitieme 'counter-hacking' hebben uitgevoerd, wat een nogal bizarre situatie is.

Is uw router veilig?

Het probleem ligt bij landen zoals Zuid-Korea en Japan. Het is hoogst onwaarschijnlijk dat overheidsinstanties in deze landen, die gevoelig zijn voor privacy- en autorisatiekwesties, 'vriendelijk' (?) uw router zullen binnendringen om de instellingen te corrigeren, zoals de FBI deed. Het is zelfs de vraag of ze überhaupt de capaciteit of het systeem daarvoor hebben.

Uiteindelijk kunt u alleen op uzelf vertrouwen. Tenzij u in de Verenigde Staten woont, moet u als lezer van dit artikel zelf inloggen op het beheerscherm van uw router en de status controleren. Het maakt niet uit of het een TP-Link is of niet. Controleer het nu meteen.

Drie onmiddellijke stappen die u nu moet nemen

-

Controleer de DNS-serverinstellingen: Controleer het DNS-adres op de beheerpagina van uw router. Als er een onbekend IP-adres staat dat u niet zelf hebt ingesteld, moet u dit onmiddellijk aanpassen. Als u het niet zeker weet, kunt u het beste de onderstaande openbare DNS-servers gebruiken. Dat is het meest geruststellend.

- Cloudflare:

1.1.1.1 - Google:

8.8.8.8

- Cloudflare:

-

Firmware-update (essentieel): Nu u toch in de beheermodus bent, druk dan op de knop voor de firmware-update. De nieuwste patches die door de fabrikant worden uitgebracht, zijn de enige manier om de kwetsbaarheden in uw router te dichten. Velen van u hebben er waarschijnlijk nooit aandacht aan besteed, maar dit is een goede gelegenheid om uw routerfirmware bij te werken.

-

Wachtwoord wijzigen (basis van de basis): Ik durf te wedden dat er nog steeds mensen zijn wiens beheerderswachtwoord

adminis, of die zelfs helemaal geen wachtwoord hebben ingesteld. Dat is hetzelfde als uw voordeur open laten staan en hopen dat er geen dieven komen. Stel alstublieft eerst een wachtwoord in.

Tot slot

Hacking is geen verhaal uit een film. Zodra we een apparaat hebben dat met internet is verbonden, zijn we 24 uur per dag een doelwit. Vooral de router is de 'poort' waar al het verkeer van ons huis doorheen gaat.

Er is niets dommer dan bedrijven of de overheid de schuld geven nadat uw persoonlijke gegevens zijn gestolen, terwijl u niet eens de meest elementaire beveiligingsregels hebt gevolgd. Ik geloof dat we op zijn minst de sleutels van onze eigen voordeur moeten beheren. Ik hoop dat veel mensen meer interesse krijgen in hacking en beveiliging. Dan zullen bedrijven, gedreven door de angst voor consumenten, vanzelf meer investeren in beveiliging, wat er uiteindelijk toe leidt dat wij allemaal veiligere diensten ontvangen, nietwaar?

There are no comments.