カフェ、空港、ホテルなど公衆の場で提供される無料のWi-Fiは、便利さの象徴です。データ料金の心配なしにインターネットを楽しめるという考えから、何の疑いもなく接続することが多いでしょう。しかし、この『甘い誘惑』の裏には、あなたの貴重な個人情報とデバイスのセキュリティを脅かす深刻なリスクが潜んでいます。果たして公衆Wi-Fiはどのように機能し、無防備な状態で接続したときにあなたのデジタルライフはどれほど脆弱になってしまうのでしょうか?

公衆Wi-Fiの基本的な動作方式と内在する危険:攻撃者の視点から見たあなたの脆弱性

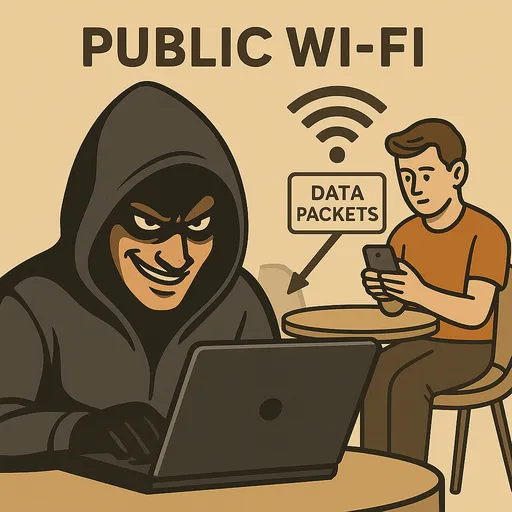

一般的に公衆Wi-Fiネットワークはセキュリティ設定が非常に不十分で、全く暗号化されていない オープンネットワーク(Open Network) の場合が多いです。 これはまるで多くの人が集まる広場であなたが大声で会話をするようなものです。 この会話は誰でも聞くことができます。あなたのスマートフォン、ノートパソコン、タブレットが公衆Wi-Fiに接続される瞬間、あなたのデータは以下のような形で危険にさらされます。

1. データスニッフィング (Data Sniffing):あなたの情報が平文で露出する瞬間

攻撃者が同じ公衆Wi-Fiネットワークに接続すると、彼らは パケットスニッファ(Packet Sniffer) というツールを使用してネットワークを行き交うすべてのデータを盗み見ることができます。暗号化されていないHTTP(sが付かない)ウェブサイトに接続した場合、あなたがやり取りする情報が攻撃者の目の前に そのままのテキストで 表れます。

-

シナリオ:あなたがカフェのWi-Fiに接続した後、

http://で始まる古いウェブサイト(例:特定のコミュニティ掲示板、ニュースサイト)に接続してログインします。 -

攻撃者の行動:同じWi-Fiに接続している攻撃者はWiresharkなどのツールを使用してあなたのネットワークトラフィックをリアルタイムで監視します。あなたがログイン情報を入力して送信する瞬間、攻撃者の画面には次のような情報が平文で捕捉される可能性があります。

``` POST /login Host: oldforum.com User-Agent: ... Content-Type: application/x-www-form-urlencoded Content-Length: ...

username=your_id&password=your_password123! ```

-

結果:あなたのIDとパスワードはもちろん、そのサイトで作成した投稿内容、個人メッセージ、さらにはカード番号や銀行口座情報までもが攻撃者に筒抜けとなる可能性があります。たとえ

HTTPSを使用していても、過去にそのサイトで接続していたHTTPリダイレクトの過程や、サーバー設定のミスによって一部の情報が露出する『ダウングレード攻撃』に脆弱になることもあります。

2. 中間者攻撃 (Man-in-the-Middle Attack, MitM):あなたとサーバーの間に潜む巧妙な干渉者

中間者攻撃は、攻撃者がユーザー(あなた)とウェブサイト(サーバー)の間に割り込み、あなたの通信を傍受し、さらには改変する最も危険な攻撃手法の一つです。攻撃者は自分が本物のWi-Fiホットスポットであるかのように偽装したり、ARPスプーフィング(ARP Spoofing)などを通じてネットワーク上での自らの位置を隠します。

シナリオ 1(偽のホットスポット):

あなたがカフェでWi-Fiを探しているとき、"Free_Cafe_WiFi"以外に"Cafe_Free_WiFi"という似た名前のホットスポットが見えます。あなたはうっかり偽のホットスポットに接続します。

-

攻撃者の行動:攻撃者は今、あなたのすべてのインターネット要求を傍受します。あなたが銀行アプリに接続しようとすると、攻撃者はあらかじめ用意していた偽の銀行サイトにあなたをリダイレクトします。この偽のサイトは実際の銀行サイトとほぼ同じ外観を持っています。あなたは何の疑いもなくIDとパスワードを入力します。

-

結果:あなたが入力したすべての情報は銀行サーバーではなく攻撃者に直接送信されます。攻撃者はこの情報を利用してあなたの実際の銀行口座にアクセスできるようになります。たとえHTTPS接続であっても、攻撃者が偽のSSL証明書を使ってユーザーブラウザを欺く方法で無力化されることもあります。

シナリオ 2(DNSスプーフィング):

あなたが特定のショッピングサイト https://shopping.com に接続します。

-

攻撃者の行動:同じWi-Fiネットワークにいる攻撃者があなたのDNS要求を傍受し、

shopping.comのIPアドレスを攻撃者が作成したフィッシングサイトのIPアドレスに偽装します。 -

結果:あなたのブラウザは実際の

shopping.comではなく攻撃者のフィッシングサイトに接続されます。あなたはショッピングを続行し、入力するすべてのクレジットカード情報と個人情報が攻撃者に送信されます。あなたのブラウジング履歴まで攻撃者はすべて把握できるのです。

3. セッションハイジャッキング (Session Hijacking):ログイン状態を盗まれる危険

ログイン後はユーザーセッションを維持するために‘セッションクッキー’が使用されます。このセッションクッキーが露出すると、攻撃者はあなたがウェブサイトにログインした状態のままでアカウントにアクセスできるようになります。

-

シナリオ:あなたが公衆Wi-FiでSNSアカウントにログインします。そのSNSサイトがHTTPSを使用していても、ネットワーク設定のミスや特定の攻撃手法によってセッションクッキーが露出する可能性があります。

-

攻撃者の行動:攻撃者があなたのセッションクッキーを傍受します。そして自分のブラウザにこのクッキーを挿入し、該当SNSサイトに接続します。

-

結果:攻撃者はあなたのアカウントにログインした状態になり、パスワードを知らなくてもあなたのSNSアカウントを自由に操作したり、個人情報を閲覧できるようになります。友人に悪意のあるメッセージを送ったり、あなたの個人写真が流出するなどひどい状況が発生する可能性があります。

4. マルウェア感染とポートスキャン:あなたのデバイスを狙う悪性コード

公衆Wi-Fiはしばしばネットワークに接続された他のデバイス間の通信を許可します。これは攻撃者があなたのデバイスに直接的な脅威を与える可能性があることを意味しています。

-

シナリオ:あなたが公衆Wi-Fiに接続されたノートパソコンで作業をしている。

-

攻撃者の行動:攻撃者は同じネットワーク内であなたのノートパソコンのIPアドレスを特定した後、 ポートスキャナー を使ってあなたのノートパソコンに開いているポートを探索します。もしセキュリティ設定が脆弱だったりパッチが適用されていないソフトウェアのポートが開いている場合、攻撃者はそのポートを通じて悪性コードを注入したり、リモートでデバイスを制御しようと試みることができます。

-

結果:あなたのノートパソコンにランサムウェアやスパイウェアなどの悪性コードがインストールされる可能性があります。これは個人ファイルの暗号化、システムのダウン、個人情報の流出などにつながり、ひいてはあなたのノートパソコンが他の攻撃の『ゾンビPC』として利用されることもあります。

結論:文明の利器を諦めるか、賢く使うか?

公衆Wi-Fiの便利さの裏には、このような深刻なセキュリティリスクが潜んでいることは衝撃的かもしれません。それなら、私たちはこの便利な文明の利器を無条件に諦めなければならないのでしょうか?無料Wi-Fiの使用を完全に中止することは現実的ではなく、無責任なアドバイスとも言えるでしょう。

肝心なのは リスクを認識し、それに対する適切なセキュリティ対策を講じて使用することです。安全規則を守らずに公衆Wi-Fiに接続することは、まるで鍵のかかっていないドアを開けて家を空けるのと同じです。

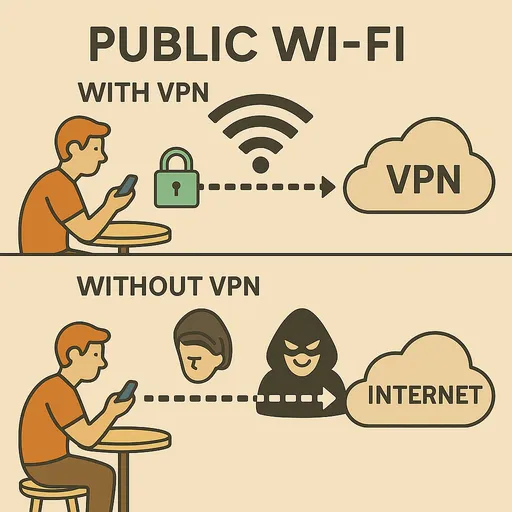

次回は、公衆Wi-Fi環境であなたの貴重な情報とデバイスを守るための最も強力で必須な防御策について詳しく見ていきます。特に "VPN(Virtual Private Network)" という言葉をよく耳にされていると思いますが、これは一体何であり、どんな概念なのか、そしてVPNがどのようにあなたのデバイスと通信履歴を監視者から安全に保護できるのかを深く掘り下げる予定です。賢明な使用に向けた第一歩、次回で一緒に確認してみましょう。

コメントはありません。