全球60%的路由器都成为目标?从TP-Link入侵事件看DNS安全的真面目

近期,IT安全界一片哗然。有消息称,俄罗斯军事情报总局(GRU)对全球范围内的TP-Link路由器发动了大规模网络攻击。根据美国情报机构和FBI的官方声明,GRU利用路由器漏洞构建了一个庞大的僵尸网络,并将其用于情报活动。

事实上,TP-Link在全球路由器市场中占据超过60%的份额,堪称行业巨头。因此,长期以来,关于“这家公司有中资背景,植入了后门”、“只要愿意,就能监控全球”之类的阴谋论便如影随形。

当然,我并不完全相信这些电影般的阴谋论。即便没有阴谋论,原因也显而易见。就像黑客们不会费力去针对市场份额低的Linux发行版制造病毒,而是瞄准Windows一样,对路由器黑客而言,仅仅攻破销量最大的TP-Link的一个漏洞,其投入产出比是压倒性的。简而言之,它只是一个“体量”巨大、极易成为目标的品牌。

本次攻击的核心:DNS劫持(Hijacking)

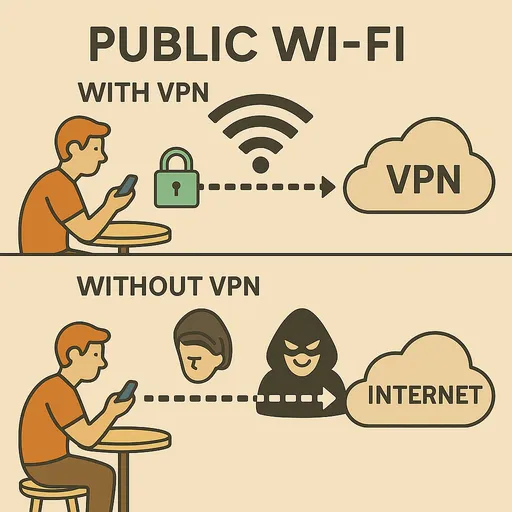

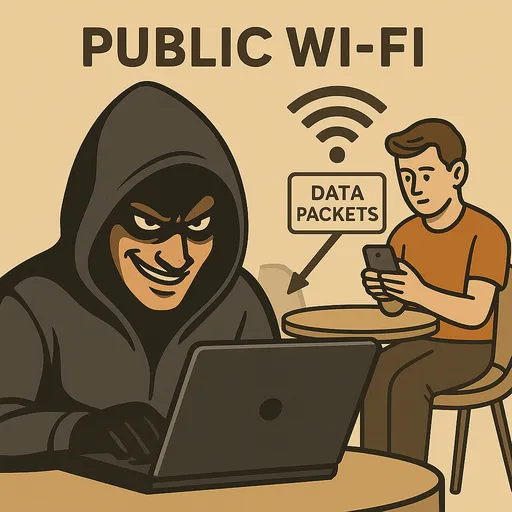

在此次事件中,黑客们使用的手法是一种非常经典却又致命的攻击方式——“DNS劫持”。他们通过TP-Link的漏洞获取了数千上万台路由器的管理员权限,然后将路由器中配置的DNS地址篡改为黑客预设的虚假DNS服务器。

用户像往常一样访问Google或YouTube,但实际上流量却会经过黑客的服务器。在此过程中,用户输入的用户名、密码以及会话令牌都会被完整窃取。这相当于你家的钥匙落入了黑客手中。

💡 什么是DNS(Domain Name System)?

简单来说,它是互联网的“电话簿”。当我们向网页浏览器输入google.com这样的字符时,计算机并不能直接理解。因此,它会向DNS服务器询问“Google的地址是什么?”,然后获得142.250.xxx.xxx这样的数字IP地址。但是,如果这个“电话簿”被黑客篡改了呢?当你请求查找“我家”的地址时,黑客即使告诉你“小偷的家”的地址,你也会毫不怀疑地走进去。

FBI的应对:以黑治黑?

有趣的是美国FBI的举措。他们宣布,在获得法院许可后,动用了所谓的“尖端技术”和“特殊指令”来恢复受害者的路由器设置。

虽然说得冠冕堂皇是“恢复”,但冷静来看,这实际上意味着FBI也利用了TP-Link的漏洞,未经授权入侵(黑客攻击)了用户的路由器并更改了其设置。这可以看作是在国家机构名义下进行的合法“反向黑客攻击”,着实是一个耐人寻味的景象。

你的路由器安全吗?

问题在于像韩国或日本这样的国家。这些国家政府机构对个人信息和权限问题非常敏感,不太可能像FBI那样“友善地”进入我的路由器并修改设置。从一开始,他们是否具备这样的能力或系统都值得怀疑。

最终,我们能依靠的只有自己。除非你居住在美国,否则阅读此文的你必须亲自登录路由器管理界面检查其状态。即使不是TP-Link路由器也无关紧要。现在就去检查一下吧。

立即采取的3项措施

-

检查DNS服务器设置: 在路由器管理页面中检查DNS地址。如果发现并非由您自己设置的陌生IP地址,请立即修改。如果您不确定,可以直接使用以下公共DNS,这样最省心。

- Cloudflare:

1.1.1.1 - Google:

8.8.8.8

- Cloudflare:

-

固件更新(必需): 既然已经进入了管理模式,不妨顺手点击固件更新按钮。制造商发布的最新补丁是堵塞路由器安全漏洞的唯一方法。平时可能很少关注,希望这次能有更多人借此机会更新路由器固件。

-

更改密码(最基本): 我敢保证,肯定还有人将管理员密码设置为

admin,甚至根本没有设置密码。这无异于门户大开,却祈祷小偷不要光顾。请务必先设置好密码。

结语

网络攻击并非电影情节。只要我们的设备连接着互联网,我们每时每刻都可能成为攻击目标。特别是路由器,它是我们家中所有网络流量的“门户”。

如果不遵守基本的安全规范,在个人信息被窃取后却责怪企业或国家,这是最愚蠢的行为。我认为,至少我家的“大门钥匙”必须由我自己保管。希望更多人能关注网络攻击和安全问题。这样一来,以盈利为目的的企业也会因为消费者的重视而投入更多成本在安全方面,最终我们所有人都能享受到更安全的服务,不是吗?

目前没有评论。