Gratis Wi-Fi in openbare ruimtes zoals cafés, luchthavens en hotels is een symbool van gemak. Veel mensen verbinden zich zonder enige twijfel, denkend dat ze zonder zorgen het internet kunnen gebruiken. Echter, achter deze 'zoete verleiding' schuilen ernstige risico's die je waardevolle persoonlijke informatie en de beveiliging van je apparaten bedreigen. Hoe werkt Open Wi-Fi precies en hoe kwetsbaar wordt je digitale leven als je zonder de juiste voorzorgsmaatregelen verbindt?

Basiswerking van Open Wi-Fi en de ingesloten risico's: Jouw kwetsbaarheden door de ogen van de aanvaller

Over het algemeen hebben Open Wi-Fi netwerken zeer beperkte beveiligingsinstellingen of zijn ze helemaal niet versleuteld, veelal zijn ze open netwerken (Open Network). Dit is alsof je in een drukke markt luidkeels aan het praten bent. Dit gesprek kan door iedereen gehoord worden. Op het moment dat je smartphone, laptop of tablet verbindt met Open Wi-Fi, wordt je data op de volgende manieren aan gevaar blootgesteld.

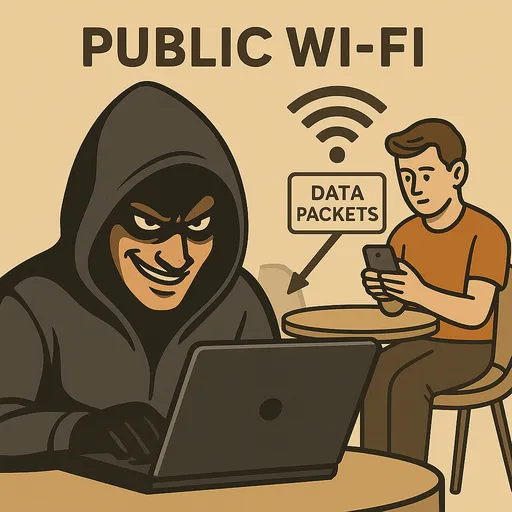

1. Data Sniffing: Het moment waarop jouw informatie in platte tekst wordt blootgesteld

Als een aanvaller is verbonden met hetzelfde Open Wi-Fi netwerk, kan hij met behulp van een packet sniffer alle gegevens die over het netwerk worden verzonden in de gaten houden. Als je verbinding maakt met een niet-versleutelde HTTP (zonder de 's') website, verschijnt alle informatie die je verstuurt in platte tekst voor de aanvaller.

-

Scenario: Nadat je verbinding hebt gemaakt met de Wi-Fi in het café, log je in op een oude website die begint met

http://(bijvoorbeeld een specifiek communityforum of nieuwssite). -

Acties van de aanvaller: Een aanvaller die is verbonden met dezelfde Wi-Fi gebruikt tools zoals Wireshark om jouw netwerkverkeer in real-time te monitoren. Op het moment dat je jouw inloggegevens invoert en verzendt, kunnen de volgende gegevens in platte tekst door de aanvaller worden opgeslagen.

``` POST /login Host: oldforum.com User-Agent: ... Content-Type: application/x-www-form-urlencoded Content-Length: ...

username=your_id&password=your_password123! ```

-

Resultaat: Je gebruikersnaam en wachtwoord, evenals de inhoud van de berichten die je op de site hebt geplaatst, privéberichten en zelfs creditcard- en bankrekeninginformatie kunnen volledig worden blootgesteld aan de aanvaller. Zelfs met

HTTPSkan je kwetsbaar zijn voor 'downgrade-aanvallen' als gevolg van foutieve serverinstellingen of eerdere HTTP-verbindingen.

2. Man-in-the-Middle Aanval (MitM): De sluwe onderbreker tussen jou en de server

De man-in-the-middle-aanval is een van de meest risicovolle aanvalsmethoden waarbij de aanvaller zich tussen de gebruiker (jij) en de website (de server) plaatst om jouw communicatie te onderscheppen en zelfs te wijzigen. Aanvallers doen zich voor als de echte Wi-Fi-hotsport of bedriegen met technieken zoals ARP-spoofing.

Scenario 1 (neppunt):

Je zoekt naar Wi-Fi in een café en ziet een hotspots met een naam die lijkt op "Free_Cafe_WiFi" en "Cafe_Free_WiFi". Je verbindt onbewust met de neppunt.

-

Acties van de aanvaller: De aanvaller onderschept nu al jouw internetverzoeken. Wanneer je probeert in te loggen op de bankapp, leidt de aanvaller je naar een valse bankwebsite die bijna identiek is aan de echte. Je voert je gebruikersnaam en wachtwoord in zonder enige twijfel.

-

Resultaat: Alle informatie die je invoert, wordt niet naar de bankserver gestuurd, maar rechtstreeks naar de aanvaller. Die kan deze informatie gebruiken om toegang te krijgen tot jouw echte bankrekening. Zelfs HTTPS-verbindingen kunnen worden ondermijnd door de aanvaller die een vals SSL-certificaat gebruikt om jouw browser te misleiden.

Scenario 2 (DNS Spoofing):

Je bezoekt een specifieke winkelwebsite https://shopping.com.

-

Acties van de aanvaller: Een aanvaller op hetzelfde Wi-Fi-netwerk onderschept jouw DNS-verzoeken en vervalst het IP-adres van

shopping.comnaar het IP-adres van een door hem gemaakte phishing-website. -

Resultaat: Jouw browser verbindt met de phishingwebsite in plaats van de echte

shopping.com. Je gaat door met winkelen en alle ingevulde creditcardgegevens en persoonlijke informatie worden naar de aanvaller gestuurd. De aanvaller kan ook jouw browsergeschiedenis inzien.

3. Sessiediefstal (Session Hijacking): Het risico van je ingelogde status

Na inloggen wordt er een 'sessiecookie' gebruikt om de gebruikerssessie in stand te houden. Als deze sessiecookie wordt blootgesteld, kan de aanvaller toegang krijgen tot jouw account terwijl je nog steeds bent ingelogd.

-

Scenario: Je logt in op jouw sociale media-account via Open Wi-Fi. Zelfs als deze site HTTPS gebruikt, kan een verkeerde netwerkconfiguratie of bepaalde aanvalstechnieken ervoor zorgen dat de sessiecookie wordt blootgesteld.

-

Acties van de aanvaller: De aanvaller onderschept jouw sessiecookie. En injecteert deze cookie in zijn eigen browser om toegang te krijgen tot de betreffende sociale mediasite.

-

Resultaat: De aanvaller is nu ingelogd op jouw account en kan jouw sociale media-account manipuleren of persoonlijke informatie bekijken zonder jouw wachtwoord. Dit kan leiden tot het verzenden van kwaadaardige berichten naar vrienden of het openbaar maken van jouw persoonlijke foto's.

4. Malware-infectie en poortscanning: Kwaadaardige code die zich richt op jouw apparaten

Open Wi-Fi stelt vaak communicatie tussen andere apparaten op het netwerk in staat. Dit betekent dat aanvallers een directe bedreiging voor je apparaat kunnen vormen.

-

Scenario: Je werkt op je laptop die verbonden is met Open Wi-Fi.

-

Acties van de aanvaller: De aanvaller ontdekt jouw laptop IP-adres op hetzelfde netwerk en gebruikt een poortscanner om te zoeken naar open poorten op jouw laptop. Als de beveiligingsinstellingen zwak zijn of als poorten van ongepatchte software openstaan, kan de aanvaller kwaadaardige code injecteren of proberen jouw apparaat op afstand over te nemen.

-

Resultaat: Jouw laptop kan geïnfecteerd raken met malware zoals ransomware of spyware. Dit kan leiden tot versleuteling van persoonlijke bestanden, systeemuitval of gegevenslekken, en je laptop kan zelfs worden gebruikt als een 'zombie-PC' voor andere aanvallen.

Conclusie: Zullen we de voordelen van de beschaving opgeven of verstandig gebruiken?

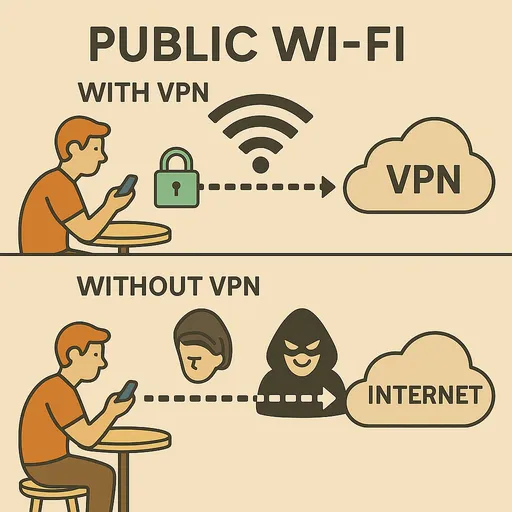

Het feit dat er zulke ernstige beveiligingsrisico's schuilen achter het gemak van Open Wi-Fi kan schokkend zijn. Moeten we deze gemakken van de beschaving helemaal opgeven? Het zou onrealistisch en onverantwoord zijn om volledig gebruik van gratis Wi-Fi te stoppen.

De kern is om de risico's te herkennen en de juiste beveiligingsmaatregelen te nemen tijdens het gebruik. Verbinden met Open Wi-Fi zonder rekening te houden met veiligheidsvoorschriften is als het open laten van een onop sloted deur wanneer je niet thuis bent.

In het volgende deel nemen we een diepgaande kijk op de meest krachtige en essentiële defensieve maatregelen om jouw waardevolle informatie en apparaten in een Open Wi-Fi-omgeving te beschermen. Vooral het woord "VPN (Virtual Private Network)" heb je waarschijnlijk veel gehoord, maar wat is het eigenlijk, wat houdt het in, en hoe kan een VPN jou helpen om jouw apparaten en communicatiedata te beschermen tegen indringers? Laten we de eerste stap naar verstandig gebruik in het volgende deel samen bekijken.

There are no comments.